技术分享

-

XSS通关教程1-20关

Level1 (直接注入) 源码 <!DOCTYPE html><!--STATUS OK--><html> <head> <meta http-equiv="content-type" content="text/html…… -

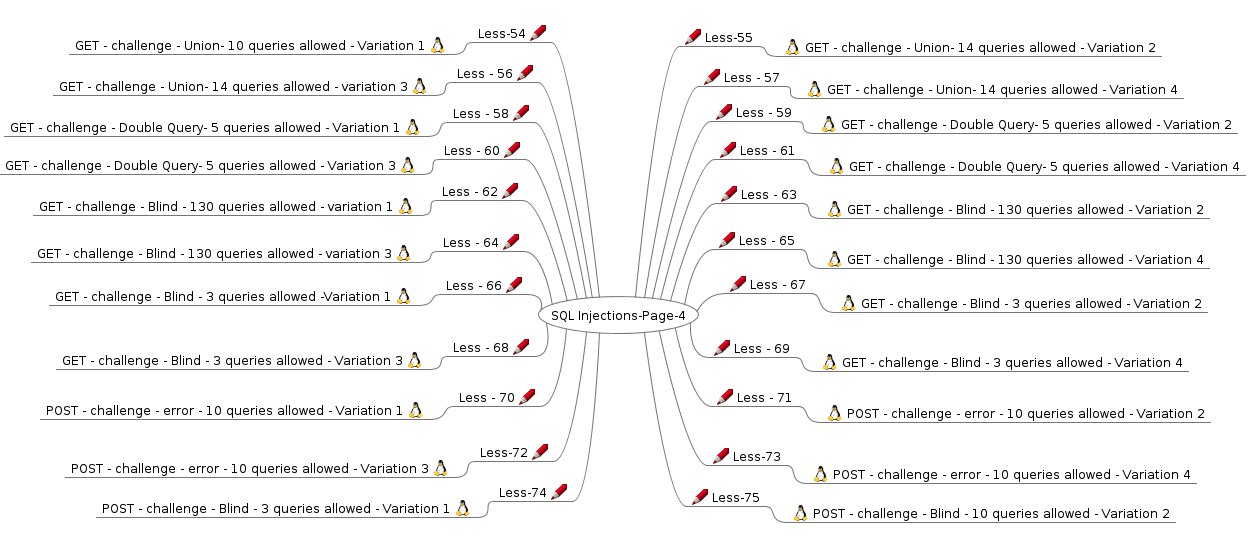

SQLi-Labs 靶场搭建

一、SQLi-Labs SQLi-Labs是一个专业的SQL注入练习平台,适用于GET和POST场景。GET和POST是HTTP协议中两种常用的请求方法。 - GET请求最主要从服务器获取数据…… -

dvwa靶场搭建

DVWA安装 DVWA是PHP/MYSQL的源码环境,我们可以将DVWA安装在PHPStudy中,PHPStudy是一个PHP调试环境集成包,集成了我们所需的环境。DVWA和PHPStudy官方下载地…… -

Burp Suite 功能

Burp Suite的功能详细讲解 Proxy功能 原理:Burp Suite的Proxy功能充当中间人,拦截和修改客户端(如浏览器)与Web服务器之间的HTTP/HTTPS请求和响应。通过…… -

-

-

纯IPV6主机折腾Docker

我有一台德鸡安装了1panel,由于纯ipv6环境,无法与1panel中安装的docker应用(分配的是内网ipv4地址)通讯,折腾了很久,记录下过程,也算是这段折腾的总…… -

Logseq同步

安装Git 参考官方文档 github仓库 登陆账号 新建仓库(私有仓库) 由于git推送不能使用账号密码方式作为验证了,所以还需要一个token 点击头像-setting-de…… -

-

Linux系统的启动过程

Linux 系统启动过程 linux启动时我们会看到许多启动信息。 Linux系统的启动过程并不是大家想象中的那么复杂,其过程可以分为5个阶段: 内核的引导。 运行 in……

Gweek

Gweek